- Retrait en 2 heures

- Assortiment impressionnant

- Paiement sécurisé

- Toujours un magasin près de chez vous

- Retrait en 2 heures

- Assortiment impressionnant

- Paiement sécurisé

- Toujours un magasin près de chez vous

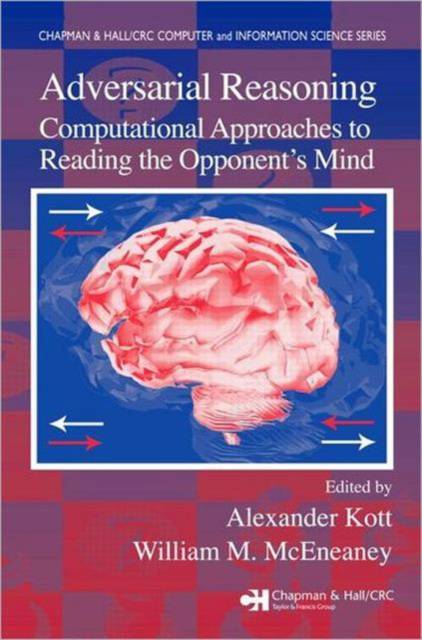

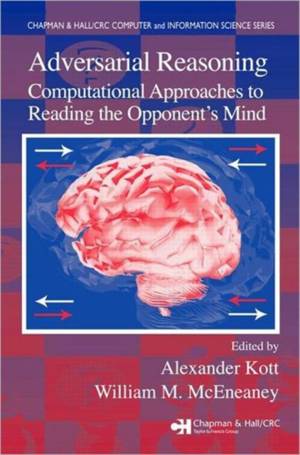

Adversarial Reasoning

Computational Approaches to Reading the Opponent's Mind

290,45 €

+ 580 points

Description

Featuring approaches that draw from disciplines such as artificial intelligence and cognitive modeling, Adversarial Reasoning: Computational Approaches to Reading the Opponent's Mind describes technologies and applications that address a broad range of practical problems, including military planning and command, military and foreign intelligence, antiterrorism and domestic security, as well as simulation and training systems. The authors present an overview of each problem and then discuss approaches and applications, combining theoretical rigor with accessibility. This comprehensive volume covers intent and plan recognition, deception discovery, and strategy formulation.

Spécifications

Parties prenantes

- Editeur:

Contenu

- Nombre de pages :

- 364

- Langue:

- Anglais

- Collection :

Caractéristiques

- EAN:

- 9781584885887

- Date de parution :

- 01-07-06

- Format:

- Livre relié

- Format numérique:

- Ongenaaid / garenloos gebonden

- Dimensions :

- 156 mm x 243 mm

- Poids :

- 648 g

Seulement chez Librairie Club

+ 580 points sur votre carte client de Librairie Club

Les avis

Nous publions uniquement les avis qui respectent les conditions requises. Consultez nos conditions pour les avis.