- Retrait en 2 heures

- Assortiment impressionnant

- Paiement sécurisé

- Toujours un magasin près de chez vous

- Retrait gratuit dans votre magasin Club

- 7.000.0000 titres dans notre catalogue

- Payer en toute sécurité

- Toujours un magasin près de chez vous

Description

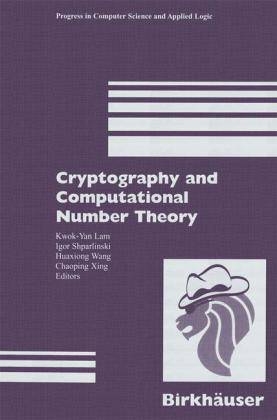

Computational Number Theory.- On the Dimension and the Number of Parameters of a Unirational Variety.- On Elements of High Order in Finite Fields.- Counting the Number of Points on Affine Diagonal Curves.- Small Values of the Carmichael Function and Cryptographic Applications.- Density Estimates Related to Gauss Periods.- Distribution of the Coefficients of Primitive Polynomials over Finite Fields.- The Distribution of the Quadratic Symbol in Function Fields and a Faster Mathematical Stream Cipher.- Rational Groups of Elliptic Curves Suitable for Cryptography.- Effective Determination of the Proportion of Split Primes in Number Fields.- Algorithms for Generating, Testing and Proving Primes: A Survey.- Elliptic Curve Factorization Using a "Partially Oblivious" Function.- The Hermite-Serret Algorithm and 122 + 332.- Applications of Algebraic Curves to Constructions of Sequences.- Cryptography.- Designated 2-Verifier Proofs and their Application to Electronic Commerce.- Divide and Conquer Attacks on Certain Irregularly Clocked Stream Ciphers.- New Results on the Randomness of Visual Cryptography Schemes.- Authentication - Myths and Misconceptions.- A Survey of Bit-security and Hard Core Functions.- On the Security of Diffie-Hellman Bits.- Polynomial Rings and Efficient Public Key Authentication II.- Security of Biased Sources for Cryptographic Keys.- Achieving Optimal Fairness from Biased Coinflips.- The Dark Side of the Hidden Number Problem: Lattice Attacks on DSA.- Distribution of Modular Sums and the Security of the Server Aided Exponentiation.- A General Construction for Fail-Stop Signatures using Authentication Codes.- Robust Additive Secret Sharing Schemes over Zm.- RSA Public Key Validation.

Spécifications

Parties prenantes

- Auteur(s) :

- Editeur:

Contenu

- Nombre de pages :

- 392

- Langue:

- Anglais

- Collection :

- Tome:

- n° 20

Caractéristiques

- EAN:

- 9783764365103

- Date de parution :

- 23-03-01

- Format:

- Livre relié

- Format numérique:

- Genaaid

- Dimensions :

- 156 mm x 234 mm

- Poids :

- 721 g

Seulement chez Librairie Club

+ 302 points sur votre carte client de Librairie Club

Les avis

Nous publions uniquement les avis qui respectent les conditions requises. Consultez nos conditions pour les avis.