- Retrait en 2 heures

- Assortiment impressionnant

- Paiement sécurisé

- Toujours un magasin près de chez vous

- Retrait en 2 heures

- Assortiment impressionnant

- Paiement sécurisé

- Toujours un magasin près de chez vous

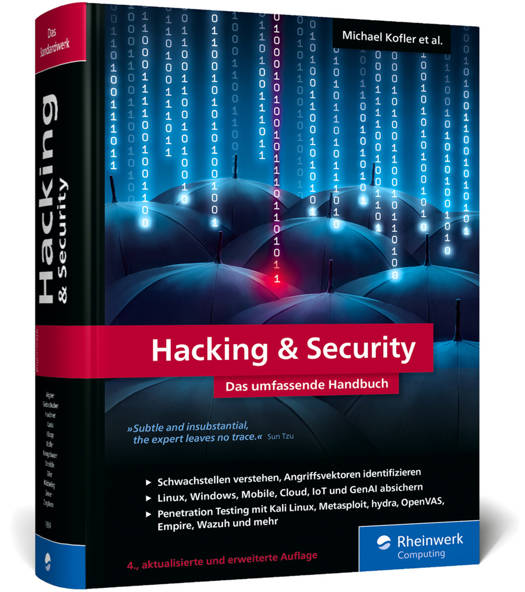

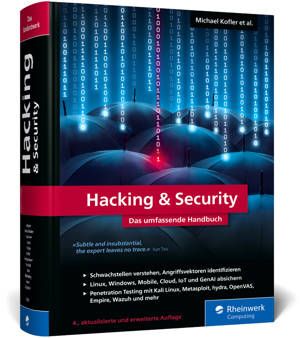

Hacking & Security

Das umfassende Handbuch

Michael Kofler, Roland Aigner, Klaus Gebeshuber, Thomas Hackner, Stefan Kania, Frank Neugebauer, Peter Kloep, Tobias Scheible, Aaron Siller, Matthias Wübbeling, Paul Zenker, André ZingsheimDescription

Nur wenn Sie verstehen, wie ein Angreifer denkt, können Sie Ihre IT-Systeme auch wirklich absichern. Dieses umfassende Handbuch ist der Schlüssel dazu. Das Team aus Security-Profis rund um Bestseller-Autor Michael Kofler, bestehend aus Roland Aigner, Klaus Gebeshuber, Thomas Hackner, Stefan Kania, Frank Neugebauer, Peter Kloep, Tobias Scheible, Aaron Siller, Matthias Wübbeling, Paul Zenker und André Zingsheim, vermittelt Ihnen das ganze Know-how, um Ihre Infrastrukturen vor Angriffen zu schützen - Praxisbeispiele und konkrete Szenarien inklusive. Von der Absicherung des Active Directory bis zum Einsatz von Kali Linux, von der Suche nach Exploits bis zur Härtung von Webservern: Hier werden Sie selbst zum Security-Experten!

Vollständig aktualisiert, mit neuen Kapitel zur Absicherung von GenAI-Anwendungen und zur Sicherheitsplattform Wazuh.

- Schwachstellen verstehen, Angriffsvektoren identifizieren

- Infrastrukturen absichern: Linux, Windows, Mobile, Cloud, IoT

- Anleitungen für Metasploit, Kali, hydra, OpenVAS, Empire, Pen-Tests, Exploits

Aus dem Inhalt:

- Kali Linux und Hacking-Tools (nmap, hydra, mimikatz, Metasploit, OpenVas

- Externe Sicherheitsüberprüfung & Pen-Tests auf Client und Server

- IT-Forensik: Spuren sichern und analysieren

- WLAN, Bluetooth und Funk abhören, USB-Hacking-Devices

- Basisabsicherung: Linux und Windows, Active Directory und Samba

- Cloud-Sicherheit: Microsoft 365, AWS, NextCloud

- Hacking und Security von Smartphones

- Intrusion Detection mit Snort und Wazuh

- GenAI-Anwendungen absichern

- Web-Anwendungen absichern und angreifen

- Exploits: Buffer Overflows, Fuzzing, Heap Spraying und mehr; Inkl. Spectre & Meltdown

- IoT-Security: Angriffe und sichere Entwicklung

Spécifications

Parties prenantes

- Auteur(s) :

- Editeur:

Contenu

- Langue:

- Allemand

Caractéristiques

- EAN:

- 9783367109340

- Date de parution :

- 29-10-25

- Format:

- Livre relié

- Dimensions :

- 190 mm x 66 mm

- Poids :

- 2209 g

Seulement chez Librairie Club

Les avis

Nous publions uniquement les avis qui respectent les conditions requises. Consultez nos conditions pour les avis.