- Retrait en 2 heures

- Assortiment impressionnant

- Paiement sécurisé

- Toujours un magasin près de chez vous

- Retrait gratuit dans votre magasin Club

- 7.000.0000 titres dans notre catalogue

- Payer en toute sécurité

- Toujours un magasin près de chez vous

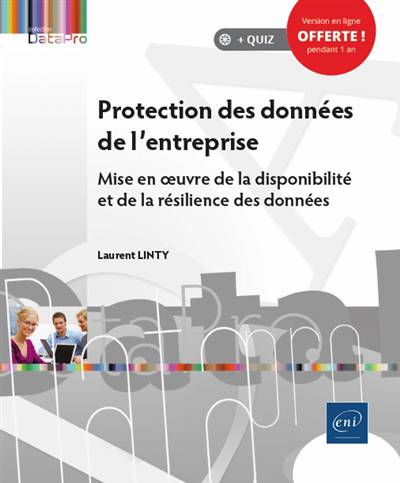

Protection des données de l'entreprise

mise en oeuvre de la disponibiltié et de la résilience des données

Laurent Linty

Livre broché | Français

45,00 €

+ 90 points

Description

Cet ouvrage dresse un panorama précis des technologies actuelles de protection des données et des bonnes pratiques de l’industrie visant à garantir simultanément la disponibilité et la résilience des données de l’entreprise. Rédigé en trois parties, il propose aux consultants en informatique, responsables de la sécurité des systèmes d’information et divers décideurs du domaine, voire au personnel enseignant ou étudiant, une immersion au coeur de la protection de la donnée, selon une approche holistique.

Dans la première partie consacrée aux risques et aux sinistres, le lecteur trouve une aide à la décision, au moyen d’exemples et de pistes de réflexion simples, lui permettant d’étayer le choix d’une stratégie de gestion des risques particulière selon les sinistres retenus.

Dans une deuxième partie relative à la protection des données, qui constitue le coeur de cet ouvrage, il peut ensuite aborder sereinement les facteurs critiques de la sécurité informatique, sans oublier les exigences réglementaires, telles que le RGPD ou le Cloud Act.

Un large chapitre y traite du fonctionnement de technologies telles que la sauvegarde, les techniques de réplication, le miroir, les différentes méthodes de cliché instantané ou encore la protection continue des données. L’historique de ces technologies et leurs caractéristiques permettent de mieux comprendre leur agencement dans une politique de protection des données et leur capacité intrinsèque à répondre aux sinistres retenus précédemment. La méthodologie de déduplication des données est étudiée du point de vue des principaux bénéfices apportés, mais également sur un aspect dimensionnement du stockage. Les différentes métriques techniques sont ensuite expliquées en détail au moyen de diverses illustrations graphiques.

Constituant les fondations d’une politique de protection de données, la technologie de sauvegarde est ensuite détaillée avec les différentes architectures de sauvegarde existantes. L’auteur présente les composants élémentaires d’une solution de sauvegarde, ainsi que les stratégies d’agencement des données sur différents dispositifs de stockage. Un descriptif détaillé des fonctionnalités connexes à ces supports de stockage secondaire permet de répondre à des cas d’usage spécifiques. Cette deuxième partie se termine sur la nécessité d’externaliser les données de l’entreprise. Une présentation des différents niveaux de protection contre le sinistre permet d’introduire l’importance de la mise en oeuvre des plans de reprise et de continuité d’activité.

La dernière partie sur la disponibilité et la résilience des données invite à un changement de paradigme majeur visant à se projeter davantage dans une logique de restauration et de récupération des données. Cette prise de conscience passe par une série de questions élémentaires et la proposition de plusieurs scénarii de restauration des données...

Dans la première partie consacrée aux risques et aux sinistres, le lecteur trouve une aide à la décision, au moyen d’exemples et de pistes de réflexion simples, lui permettant d’étayer le choix d’une stratégie de gestion des risques particulière selon les sinistres retenus.

Dans une deuxième partie relative à la protection des données, qui constitue le coeur de cet ouvrage, il peut ensuite aborder sereinement les facteurs critiques de la sécurité informatique, sans oublier les exigences réglementaires, telles que le RGPD ou le Cloud Act.

Un large chapitre y traite du fonctionnement de technologies telles que la sauvegarde, les techniques de réplication, le miroir, les différentes méthodes de cliché instantané ou encore la protection continue des données. L’historique de ces technologies et leurs caractéristiques permettent de mieux comprendre leur agencement dans une politique de protection des données et leur capacité intrinsèque à répondre aux sinistres retenus précédemment. La méthodologie de déduplication des données est étudiée du point de vue des principaux bénéfices apportés, mais également sur un aspect dimensionnement du stockage. Les différentes métriques techniques sont ensuite expliquées en détail au moyen de diverses illustrations graphiques.

Constituant les fondations d’une politique de protection de données, la technologie de sauvegarde est ensuite détaillée avec les différentes architectures de sauvegarde existantes. L’auteur présente les composants élémentaires d’une solution de sauvegarde, ainsi que les stratégies d’agencement des données sur différents dispositifs de stockage. Un descriptif détaillé des fonctionnalités connexes à ces supports de stockage secondaire permet de répondre à des cas d’usage spécifiques. Cette deuxième partie se termine sur la nécessité d’externaliser les données de l’entreprise. Une présentation des différents niveaux de protection contre le sinistre permet d’introduire l’importance de la mise en oeuvre des plans de reprise et de continuité d’activité.

La dernière partie sur la disponibilité et la résilience des données invite à un changement de paradigme majeur visant à se projeter davantage dans une logique de restauration et de récupération des données. Cette prise de conscience passe par une série de questions élémentaires et la proposition de plusieurs scénarii de restauration des données...

Spécifications

Parties prenantes

- Auteur(s) :

- Editeur:

Contenu

- Nombre de pages :

- 516

- Langue:

- Français

Caractéristiques

- EAN:

- 9782409030246

- Date de parution :

- 12-05-21

- Format:

- Livre broché

- Dimensions :

- 180 mm x 220 mm

- Poids :

- 478 g

Seulement chez Librairie Club

+ 90 points sur votre carte client de Librairie Club

Les avis

Nous publions uniquement les avis qui respectent les conditions requises. Consultez nos conditions pour les avis.