- Retrait en 2 heures

- Assortiment impressionnant

- Paiement sécurisé

- Toujours un magasin près de chez vous

- Retrait en 2 heures

- Assortiment impressionnant

- Paiement sécurisé

- Toujours un magasin près de chez vous

Séries : livres de la série Cyber Shorts

-

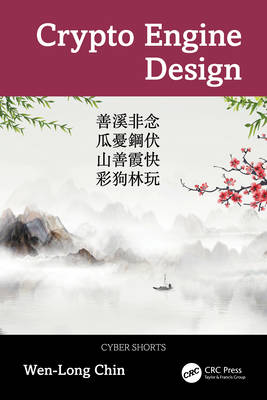

Crypto Engine Design

Wen-Long Chin

- Livre relié | Anglais | Cyber Shorts

- A deep dive into cryptographic hardware architectures, providing a structured approach to secure computing. This book examines the design, optimizatio... Savoir plus

244,45 €244,45 € -

Deploying the Zero Trust Framework in MSFT Azure

Ravindra Das

- Livre relié | Anglais | Cyber Shorts

- This book takes a closer look at the Cloud, the Zero Trust Framework, and how to deploy from both technical and psychological perspectives. Savoir plus

259,45 €259,45 € -

Red Team Evaluation Framework

Matthias Muhlert

- Livre relié | Anglais | Cyber Shorts

- Is your red team delivering genuine security value or just expensive theater? In an era where cybersecurity investments are under constant scrutiny, o... Savoir plus

244,45 €244,45 € -

Ransomware

Ravindra Das

- Livre relié | Anglais | Cyber Shorts

- Ransomware attacks have become much more covert and stealthier, than when they first came out. In this book, the author provides an overview of what R... Savoir plus

259,45 €259,45 € -

Crypto Engine Design

Wen-Long Chin

- Livre broché | Anglais | Cyber Shorts

- A deep dive into cryptographic hardware architectures, providing a structured approach to secure computing. This book examines the design, optimizatio... Savoir plus

108,45 €108,45 € -

Security Technologies for Law Enforcement Agencies

Kazım Duraklar

- Livre relié | Anglais | Cyber Shorts

- "Security Technologies for Law Enforcement Agencies" offers a comprehensive examination of the tools, systems, and concepts that form the foundation o... Savoir plus

105,45 €105,45 € -

Deploying the Zero Trust Framework in MSFT Azure

Ravindra Das

- Livre broché | Anglais | Cyber Shorts

- This book takes a closer look at the Cloud, the Zero Trust Framework, and how to deploy from both technical and psychological perspectives. Savoir plus

70,45 €70,45 € -

Red Team Evaluation Framework

Matthias Muhlert

- Livre broché | Anglais | Cyber Shorts

- Is your red team delivering genuine security value or just expensive theater? In an era where cybersecurity investments are under constant scrutiny, o... Savoir plus

70,45 €70,45 €

8 sur 8 résultat(s) affiché(s)